网络安全

-

入侵RedHat Linux系统实例

下 载:http://210.77.146.151/images/hlc/files/seclpd.c 我写此文的目的不在于教人入侵,而是为了提高自身的技术和加强网络管理员的安全防范意识。仅此而已!粗心大意的网络管理员应该明白:由于你们一个小小的操作失误可能会导致整个网络全面沦陷!本文主要是围绕...

-

记一次曲折的php入侵

闲着无聊就又找了个站来玩玩。随便找了个。点看链接一看php的。。php的就php的吧。反正练习于是就判断是否存在注入点。and 1=1 and 1=2 返回不同。判断数据库是否大于4。0.。大于呵呵。可。。正当高行的时候。却发现无法查询。。以下是代码片段:screen.w...

-

个人主机 入侵网络攻击的步骤

个人主机入侵网络攻击的步骤 第一步:隐藏自已的位置 为了不在目的主机上留下自己的IP地址,防止被目的主机发现,老练的攻击者都会尽 量通过“跳板”或“肉鸡”展开攻击。所谓“肉鸡”通常是指, ......

-

黑客入侵常用的新型万能登陆密码

本 文章无技术含量,只是提供一个思路,思路来源于前不久暴出的那个ewebeditor2.16版本的上传漏洞。...

-

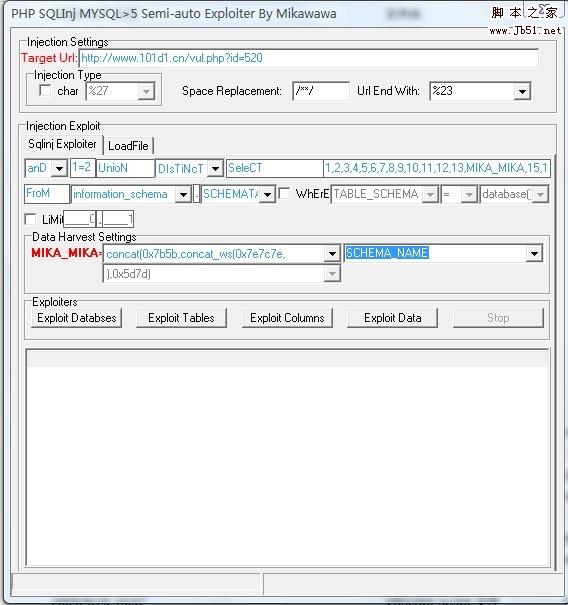

php+mysql5半自动注入工具图文教程

经常碰到这样的注入环境,但有的时候网上给的工具并不能完全应付所有的环境。比如有的会有过滤啊啥的,为了方便我特意写了这个工具。...

-

SQL 手工注射原理小结

关于SQL注入(SQL Injection)的方法其实都很普遍和使用,归纳起来也很方便。一般“黑客”使用的是现成的工具如“WEB旁注、阿D网络工具包、教主XXX”等这些都是集成了...

-

dedecms v5.1/5.5 两处跨站漏洞的修复办法

dedecms 两处跨站漏洞的修复办法,大家可以防范下,以防被黑客利用。...

-

手动mysql 高级注入实例分析

为了 方便 自己随手写了个 sql.php注入点 。经典的 id没有过滤 造成 sql语句带入参数 形成注入, 对了 大家导入test.sql 这个数据库文件吧...

-

SQL注入中获取数据的一些技巧分析

最近接触了好多欧美日韩台数据库的数据搬运工,很多目标站想拿下来很难很难,不过大家看中的只是数据而非webshell,webshell只是为了搬运数据方便一点。于是试问下,只存在注入时,您还在一条条搬么?...

-

通过MySQL系统得到cmdshell的方法与防范

这篇文章主要介绍了对于安全设置不是很好的服务器,通过mysql来获取cmdshell的方法,后面我们会给出防范措施。...

-

阿江统计系统V1.6后台拿SHELL的方法

因是大约一个月前在刀客的群里 看到刀客大牛用这个统计系统拿下了一个SHELL 那个时候我没怎么注意 因为平时碰到这样的站很少 也就没听大牛们的详细思路了!...

-

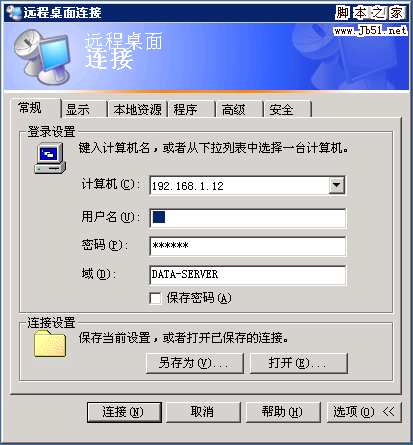

饶过Xplog70.dll玩入侵(参考防范)

深夜了,好友“如影随行”突然发来消息,说他一台配置非常好的3389肉鸡飞了。以前他是从WEB页面注入入手,然后直接用Xp_cmdshell添加系统用户搞定的,可晚上用3389登陆时突然发现添加的用户不在了,安装的后门都被清理干净,连Xp_cmdshell也执行不了。...

-

FCKeditor上传Getshell不要忘记htaccess

有些服务器开启了.htaccess文件上传,那么经常碰到fckeditor的就可以利用该文件上传一个phpshell。...

-

服务器建立超级隐藏账号方法

当黑客入侵一台主机后,会想方设法保护自己的“劳动成果”,因此会在肉鸡上留下种种后门来长时间得控制肉鸡,其中使用最多的就是账户隐藏技术。...

-

微软全系统建立隐藏账户漏洞分析

命令行下能很好的隐藏,但图形界面下虽然显示为空白,但细心的管理员还是能发现。只为交流学习,不建议搞破坏。...

-

80sec网站感恩节被攻击事件分析

在感恩节的晚上,我们的站点遭遇了攻击,几名未知性别的黑客成功涂改掉了我们的首页,事情发生后很多朋友对我们被攻击的原因和经过都很关心,各种猜测都有,加上我们后续对于这次攻击的分析结果来看,我们觉得整次攻击和事后应急及分析的过程都适合作为一次典型的案例分...