网络安全

-

Dos\ddos原理及攻击介绍

分布式拒绝服务攻击(DDoS)是目前黑客经常采用而难以防范的攻击手段。本文主要是了解dos\ddos攻击原理,并且掌握DOS攻击监控系统的使用,希望对大家的学习DDoS攻击有所帮助哦...

-

十种获取webshell的方法

本文通过归纳总结,将获取webshell的方式归为直接上传获取webshell、添加修改上传类型、利用后台管理功能写入webshell等十种方式,希望企业网络管理员能够通过了解加强企业安全防护。...

-

LINUX 遭到SYN FLOOD攻击 LINUX下SYN攻防战

如何打响Linux服务器下的攻防战,感兴趣的小伙伴们可以参考一下本文,或许会有所收获。...

-

服务器如何有效防止DDoS攻击?

电子商务在随着经济不断地进步,很多企业都拥有了自己的服务器,服务器作为网络的核心产品,服务器技术相对复杂,尤其是在这个病毒肆虐的网络时代,安全问题以及是否拥有一台抗攻击服务器就显得非常突出。...

-

sqlmap用户手册[续篇]

上一篇文章《sqlmap用户手册》其实只写了大部分可能用到的参数,还有些并未写,这次补上~...

-

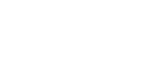

交换机网络嗅探方法 ARP欺骗辅助嗅探

很多人认为ARP攻击顶多就是把一些机器搞得不能上网,但自从交换机成为架设局域网的主流设备后,ARP攻击有了新的用途:用ARP欺骗辅助嗅探!感兴趣的小伙伴们可以参考一下...

-

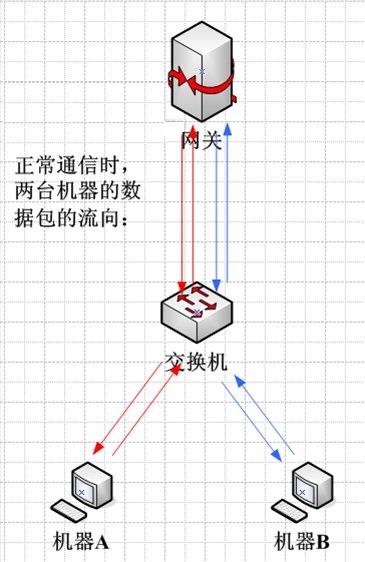

怎样隔离ARP攻击源 电脑受到ARP断网攻击应对策略

局域网如何隔离感染ARP病毒的电脑呢?当局域网电脑存在ARP病毒时,会导致其它电脑出现断网现象。对此比较好的解决方法就是将ARP攻击源给隔离掉。以下就是具体的实现方法。...

-

Unix系统NC反弹shell的方法

Unix系统自带NC,但是为了安全,一般不会编译-e选项,也就无法反弹shell。但是可以变换一下思路,不直接使用NC反弹shell,而是反弹一个拥有shell权限的管道。...

-

拒绝服务攻击完全解析 区分DOS和DDOS

DoS是Denial of Service的简称,即拒绝服务,造成DoS的攻击行为被称为DoS攻击,其目的是使计算机或网络无法提供正常的服务,最常见的DoS攻击有计算机网络带宽攻击和连通性攻击。...

-

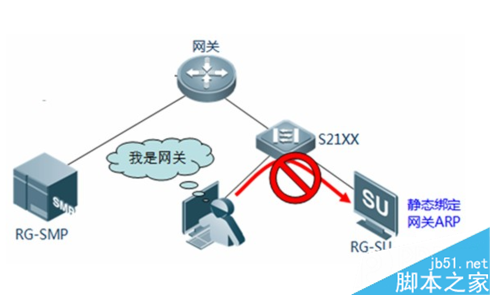

交换机网络嗅探方法 如何欺骗交换机缓存

用ARP欺骗辅助嗅探是一种比较旧的方式,现在的局域网机器很多都装了ARP防火墙!如果机器装了ARP防火墙,ARP欺骗辅助嗅探方式就没用了,那还有其他的方式吗?答案是肯定的,那就是欺骗交换机缓存!下文为大家进行详细分析。...

-

DNS协议欺骗攻击技术的攻防知识 DNS欺骗攻击和防范方法有哪些

你是否遭遇过这样的情况?当你在浏览器中输入正确的URL地址,但是打开的并不是你想要去的网站。它可能是114的查询页面,可能是一个广告页面,更可能是一个刷流量的页面,甚至是一个挂马的网站。如果你遇到了上述情况话,那么极有可能你遭遇了DNS欺骗。...

-

整人用的一个邪恶电脑重启病毒

这篇文章主要介绍了整人用的一个邪恶电脑重启病毒,本文用bat文件伪造如QQ图标等常用软件,导致点击就会重启的恶作剧脚本,需要的朋友可以参考下...

-

DNS欺骗的原理 DNS防御实战演练

DNS即Domain Name System的缩写,域名系统以分布式数据库的形式将域名和IP地址相互映射。DNS协议即域名解析协议,简单的说:DNS是用来解析域名的。...

-

DNS工作原理图文解析

大家记得有段时间暴风影音的DNS攻击事件导致大量用户无法上网,闹得沸沸扬扬,至今网上仍然有人讨论。DNS到底是什么呢?为什么DNS挂了就不能上网?...

-

反弹技术角度对DDOS攻击进行分析

本文利用反弹技术进行DDOS攻击的分析,通过发送大量的欺骗请求数据包给Internet上大量的服务器群,而这些服务器群收到请求后将发送大量的应答包给victim,对这方面感兴趣的可以阅读本文。...

-

高手轻松教你如何针对DDos部署防御措施

DDoS攻击的主要手段是通过大于管道处理能力的流量淹没管道或通过超过处理能力的任务使系统瘫痪,所以理论上只要攻击者能够获得比目标更强大的“动力”,目标是注定会被攻陷的,对DDoS攻击防御感兴趣的朋友可以参考一下...

-

管理员需知的DDOS攻击防御手册

本文为大家分享管理员必读的防御DDOS攻击终极指南,包括了为什么要DDOS攻击,什么是DDOS攻击以及怎么防御DDOS攻击,希望这篇文章能引起大家对DDOS攻击的研究兴趣。...

-

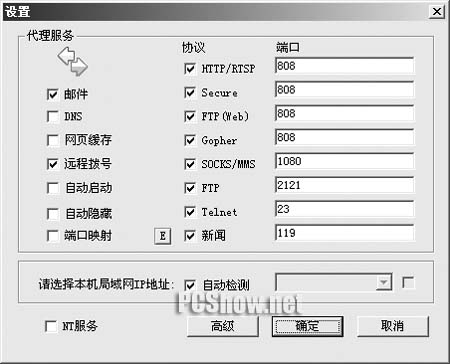

CCProxy代理软件中隐藏的阴谋分析

这篇文章主要介绍了CCProxy代理软件中隐藏的阴谋分析,需要的朋友可以参考下...

-

详解简单的反黑客远程控制的方法(后门程序)

大家都知道现在很多黑客软件、外挂软件都存在后门程序的捆绑,而且有些黑客喜欢在你的电脑上植入一些远程木马,远程控制你的计算机,下面小编就为大家讲解简单的反黑客远程控制的方法...

-

比特币偷窃程序Dyreza的实现思路分析

这篇文章主要介绍了比特币偷窃程序Dyreza的实现思路分析,Dyreza使用Python语言编写,需要的朋友可以参考下...

-

Android平台的SQL注入漏洞浅析(一条短信控制你的手机)

14年11月笔者在百度xteam博客中看到其公开了此前报告给Google的CVE-2014-8507漏洞细节——系统代码在处理经由短信承载的WAP推送内容时产生的经典SQL注入漏洞,影响Android 5.0以下的系统...

-

浅析XSS与XSSI异同

这篇文章主要介绍了XSS与XSSI异同,跨站脚本(XSS)和跨站脚本包含(XSSI)之间的区别是什么?防御方法有什么不同?感兴趣的小伙伴们可以参考一下...

-

详解DDoS工具 一款流行DDoS木马工具

DDoS主要是借助于客户/服务器技术,将多个计算机联合起来作为攻击平台,对一个或多个目标发动DDoS攻击,从而成倍地提高拒绝服务攻击的威力...